En el entorno digital actual, los datos se han convertido en uno de los activos más valiosos de organizaciones y particulares. Por eso, cada vez más empresas trasladan sus archivos a la nube. Sin embargo, surge una pregunta fundamental: ¿cómo protege realmente el almacenamiento seguro en la nube frente a las filtraciones? La respuesta reside en la combinación de múltiples capas de protección que actúan de forma simultánea: cifrado robusto, controles de acceso granulares, vigilancia continua y un modelo de responsabilidad compartida bien comprendido y aplicado. Con estas medidas, los servicios de almacenamiento en la nube actúan como una barrera activa frente a los ataques, preservando la confidencialidad, la integridad y la disponibilidad de la información. Este enfoque permite reducir los riesgos al tiempo que se aprovechan con mayor seguridad y confianza las ventajas que ofrece el cloud computing: escalabilidad, flexibilidad y continuidad operativa.

En el entorno digital actual, los datos se han convertido en uno de los activos más valiosos de organizaciones y particulares. Por eso, cada vez más empresas trasladan sus archivos a la nube. Sin embargo, surge una pregunta fundamental: ¿cómo protege realmente el almacenamiento seguro en la nube frente a las filtraciones? La respuesta reside en la combinación de múltiples capas de protección que actúan de forma simultánea: cifrado robusto, controles de acceso granulares, vigilancia continua y un modelo de responsabilidad compartida bien comprendido y aplicado. Con estas medidas, los servicios de almacenamiento en la nube actúan como una barrera activa frente a los ataques, preservando la confidencialidad, la integridad y la disponibilidad de la información. Este enfoque permite reducir los riesgos al tiempo que se aprovechan con mayor seguridad y confianza las ventajas que ofrece el cloud computing: escalabilidad, flexibilidad y continuidad operativa.

La adopción del cloud se ha acelerado impulsada por la necesidad de mayor agilidad, ciclos de lanzamiento más cortos y la generalización del trabajo híbrido y remoto. Este cambio ha transformado los modelos tecnológicos de las organizaciones, pero también ha generado nuevos desafíos de seguridad. El perímetro de red tradicional ha dejado de ser una frontera clara, y los datos que antes residían en servidores propios ahora pueden estar distribuidos entre múltiples sistemas y entornos. Entender y aplicar las buenas prácticas de seguridad en la nube se ha vuelto más necesario que nunca para proteger información que abarca desde datos altamente confidenciales hasta datos menos sensibles, todos ellos generados y almacenados a gran velocidad.

Qué es el almacenamiento seguro en la nube y cómo funciona

El almacenamiento seguro en la nube es el conjunto de herramientas, políticas y procesos diseñados para proteger los datos y demás recursos digitales alojados en sistemas cloud. Su objetivo es garantizar que la información permanezca protegida frente a ataques, errores humanos y amenazas internas, manteniendo en todo momento su confidencialidad, integridad y disponibilidad. Esto incluye proteger los datos tanto cuando están almacenados en reposo como cuando se transmiten entre dispositivos y servidores, previniendo accesos no autorizados, robos o alteraciones.

En una infraestructura local, la organización asume la responsabilidad completa de la seguridad. En la nube, parte de esa responsabilidad la asume el proveedor de servicios. Al funcionar a través de Internet, los servicios cloud permiten acceder a los datos desde prácticamente cualquier dispositivo conectado — una ventaja considerable que, al mismo tiempo, exige aplicar medidas de seguridad sólidas, adaptadas a un entorno más distribuido y dinámico.

Los tres principios fundamentales: la tríada CIA

Las buenas prácticas de seguridad en la nube se fundamentan en tres pilares esenciales, conocidos como la tríada CIA (Confidentiality, Integrity, Availability — Confidencialidad, Integridad, Disponibilidad). Estos tres principios constituyen el marco de referencia de cualquier programa de seguridad efectivo.

Confidencialidad de los datos — Solo las personas o sistemas autorizados pueden acceder a la información o modificarla. En la nube, esto se logra mediante cifrado, gestión de identidades y accesos (IAM) y control de permisos por roles. Una brecha de confidencialidad puede exponer datos sensibles con consecuencias potencialmente graves: legales, económicas y reputacionales.

Integridad de los datos — Los datos son correctos y no han sido modificados sin autorización. Para garantizarla se utilizan firmas digitales, hashes criptográficos y control de versiones, que previenen alteraciones o borrados no autorizados. Un fallo de integridad puede comprometer la fiabilidad de la información y afectar decisiones críticas.

Disponibilidad de los datos — Los usuarios autorizados pueden acceder a los datos cuando los necesitan, incluso en caso de incidentes o fallos. Los proveedores garantizan la disponibilidad mediante sistemas redundantes, copias de seguridad automatizadas y planes de recuperación ante desastres. Una caída prolongada de la disponibilidad puede generar pérdidas económicas y daños significativos a la reputación.

Los equipos de seguridad utilizan esta tríada como guía para revisar riesgos y verificar que cada aspecto crítico de la protección está adecuadamente cubierto.

El modelo de responsabilidad compartida en la seguridad cloud

Uno de los conceptos más importantes — y más frecuentemente malinterpretados — en la seguridad cloud es el modelo de responsabilidad compartida. Este modelo define con precisión qué tareas corresponden al proveedor de servicios en la nube (CSP) y cuáles recaen sobre el cliente. Un error habitual es asumir que el proveedor se encarga de todo; en realidad, la seguridad se distribuye entre ambas partes.

De forma general:

- El proveedor es responsable de la seguridad de la nube: la infraestructura física, el hardware, la red y las instalaciones donde se alojan los servidores.

- El cliente es responsable de la seguridad en la nube: los datos que carga, las cuentas de usuario y sus permisos (IAM), y la configuración de seguridad de las aplicaciones y servicios que utiliza.

La división exacta varía según el modelo de servicio: Infraestructura como Servicio (IaaS), Plataforma como Servicio (PaaS) o Software como Servicio (SaaS). En IaaS, el cliente controla más recursos (máquinas virtuales, redes) y asume, por tanto, mayor responsabilidad. En SaaS, el proveedor gestiona la mayor parte del sistema, pero el cliente sigue siendo responsable de proteger sus datos, dispositivos y accesos de usuarios.

Comprender con precisión esta distribución es fundamental. Si no queda claro qué protege el proveedor y qué debe garantizar el cliente, pueden surgir zonas de exposición peligrosas. Los proveedores de confianza actúan como socios activos de seguridad, ofreciendo configuraciones seguras por defecto y funcionalidades avanzadas para reforzar la postura de seguridad de sus clientes.

Por qué se producen las filtraciones de datos en entornos cloud

A pesar de los avances en seguridad cloud, las filtraciones de datos siguen siendo un problema de primera magnitud. La naturaleza distribuida y dinámica de los entornos cloud, combinada con el factor humano, multiplica las oportunidades para que prosperen amenazas y errores. A medida que más datos y aplicaciones migran fuera de los centros de datos internos y de los sistemas de seguridad tradicionales, el riesgo de exposición aumenta y los equipos de seguridad deben adaptar continuamente sus métodos de trabajo.

Las organizaciones generan y almacenan enormes cantidades de datos cada segundo: desde información personal identificable (IPI) hasta datos financieros y propiedad intelectual. Esto convierte el almacenamiento cloud en un objetivo prioritario para los atacantes. Además, los entornos híbridos y multinube (con varios proveedores simultáneos) incrementan la complejidad: diferentes herramientas, niveles de protección y configuraciones pueden derivar en una seguridad desigual y en una superficie de ataque más amplia.

Principales amenazas y vulnerabilidades de seguridad cloud

Las filtraciones en la nube suelen ser el resultado de una combinación de ataques dirigidos y fallos operativos. Las amenazas más frecuentes son:

- Ciberataques dirigidos al almacenamiento cloud — Las bases de datos y los sistemas de almacenamiento cloud son objetivos prioritarios para los atacantes. El Informe Verizon sobre Investigaciones de Filtraciones de Datos (DBIR) 2023 registró 5.199 filtraciones confirmadas, lo que ilustra la magnitud del problema.

- Inyección de malware y ransomware — El malware puede infiltrarse a través de archivos infectados o aplicaciones comprometidas. El ransomware cifra los archivos y exige un rescate para su recuperación, tal como ocurrió en el ataque a Blackbaud, que comprometió datos de numerosas organizaciones.

- Ataques de denegación de servicio (DoS/DDoS) — Buscan saturar servidores, redes e infraestructuras con tráfico malicioso para dejar los servicios inaccesibles para los usuarios legítimos, causando pérdidas económicas y daños reputacionales.

- APIs e interfaces inseguras — Los atacantes frecuentemente apuntan a APIs o puntos de entrada mal protegidos para obtener acceso no autorizado, interrumpir servicios o extraer información sensible.

- Amenazas persistentes avanzadas (APT) — Son ataques prolongados y dirigidos que pueden permanecer ocultos durante semanas o meses dentro de un entorno cloud, afectando objetivos de alto valor y causando daños a largo plazo.

- Exposición accidental en entornos multiinquilino — Los fallos de configuración o los problemas de aislamiento entre inquilinos pueden exponer datos accidentalmente a personas no autorizadas, generando violaciones de privacidad y consecuencias legales.

- TI en la sombra (Shadow IT) — El uso de servicios cloud no aprobados por parte de los empleados crea activos fuera del control del equipo de TI, aumentando significativamente el riesgo de exposición.

Errores de configuración y factores humanos: las causas más subestimadas

Además de los ataques directos, una proporción significativa de las filtraciones en la nube tiene su origen en errores de configuración y en el factor humano. En la nube, estos fallos son especialmente peligrosos porque un ajuste incorrecto puede exponer recursos a Internet en cuestión de segundos.

- Configuración incorrecta — Recursos, servicios o ajustes de seguridad mal configurados pueden dejar activos accesibles desde Internet o facilitar el acceso a atacantes. El caso más citado es la filtración de Capital One en 2019, causada por un error de configuración en AWS que permitió acceder a datos de más de 100 millones de clientes. Según investigaciones de Unit 42®, el 66 % de los buckets de almacenamiento contienen datos sensibles, y el 63 % de los buckets expuestos públicamente presentan este problema.

- Amenazas internas — Empleados o contratistas con acceso pueden provocar filtraciones, ya sea por malicia o por descuido.

- Phishing — Sigue siendo una de las técnicas más utilizadas. Mediante correos electrónicos o sitios web fraudulentos, los atacantes engañan a los empleados para que entreguen sus credenciales, obteniendo así el mismo nivel de acceso que el usuario legítimo.

- Privilegios excesivos — Un usuario con permisos superiores a los necesarios — por un error en IAM o roles mal asignados — puede modificar o eliminar datos críticos sin autorización.

- Falta de visibilidad — Muchas organizaciones no tienen un inventario claro de todos sus datos y aplicaciones en la nube. Esta opacidad dificulta la aplicación uniforme de políticas de seguridad.

- Pérdida de datos — Distinta de una filtración, implica la eliminación accidental o la pérdida irreversible de datos por fallos de hardware, errores humanos o desastres. Sin un plan sólido de copias de seguridad y recuperación, se pueden perder datos operativos esenciales incluso en ausencia de un ataque externo.

Estos factores ponen de manifiesto la necesidad de supervisión continua, formación regular y una gestión rigurosa de las configuraciones para reducir los riesgos en la nube.

Cómo el almacenamiento seguro en la nube previene las filtraciones

El almacenamiento seguro en la nube no es una solución única: es una estrategia de defensa en profundidad que combina tecnologías y procesos para crear un entorno resistente frente a filtraciones. La efectividad reside en la suma de sus capas de protección.

Cifrado de datos en reposo y en tránsito

El cifrado es el fundamento de la seguridad cloud y una de las medidas más eficaces para prevenir filtraciones. Consiste en convertir datos legibles en un formato ilegible sin la clave correspondiente. De este modo, aunque alguien intercepte la información, esta resultará inutilizable.

En el almacenamiento cloud, el cifrado se aplica en dos momentos clave:

- Datos en reposo — Datos almacenados en servidores cloud (bases de datos, sistemas de archivos, buckets). Los proveedores utilizan algoritmos de cifrado avanzados — como AES-256 — para garantizar que, incluso ante un acceso no autorizado al almacenamiento, los datos no puedan leerse sin la clave. Servicios como Dropbox, Amazon Drive o Microsoft OneDrive cifran los datos en reposo de forma nativa.

- Datos en tránsito — Datos que viajan entre el dispositivo del usuario y la nube, o entre componentes internos del sistema cloud. Se protegen mediante protocolos como SSL/TLS, que cifran la comunicación y evitan la interceptación durante la transmisión.

Algunos servicios ofrecen además cifrado del lado del cliente: los datos se cifran antes de su carga y solo el cliente puede descifrarlos con sus propias claves. Esto eleva significativamente el nivel de seguridad, ya que el proveedor nunca accede a los datos en claro. El principal riesgo asociado es la gestión de claves: si el usuario pierde sus claves, puede perder el acceso permanentemente a sus datos.

Controles de acceso y autenticación avanzada (IAM y MFA)

Para prevenir filtraciones, es fundamental controlar con precisión quién accede a cada dato y en qué condiciones. Aquí entran en juego los controles de acceso y la autenticación avanzada.

Gestión de Identidades y Accesos (IAM) — IAM permite definir y administrar quién accede a qué y con qué permisos. Mediante el control de acceso basado en roles (RBAC), cada persona o sistema dispone únicamente de los permisos mínimos necesarios para desempeñar su función — lo que se denomina el principio de mínimo privilegio. Esto evita que un usuario con permisos excesivos pueda modificar o eliminar información crítica. La gobernanza del acceso es la gestión estructurada de estos permisos y políticas para datos sensibles.

Autenticación multifactor (MFA / 2FA) — Añade una capa adicional de verificación más allá de la contraseña, como un código enviado al móvil o una clave de seguridad física. La combinación de contraseñas robustas y MFA reduce drásticamente el riesgo de acceso no autorizado, incluso cuando las credenciales han sido comprometidas mediante phishing.

Una gestión deficiente de IAM es una de las causas más frecuentes de filtraciones, al facilitar accesos indebidos, amenazas internas y cuentas comprometidas. Por ello, unas políticas sólidas de IAM y MFA son indispensables para mitigar estos riesgos.

Prevención de Pérdida de Datos (DLP) en la nube

La DLP cloud (Data Loss Prevention) es una estrategia integral que busca supervisar, detectar y evitar que información sensible sea expuesta o exfiltrada sin autorización desde el entorno cloud. A diferencia de la DLP tradicional — orientada principalmente al perímetro de red interno —, la DLP cloud se integra con plataformas, aplicaciones y servicios en la nube para ofrecer una visibilidad mucho mayor.

El ciclo operativo de una solución DLP cloud comprende típicamente las siguientes fases:

- Escaneo y descubrimiento de datos — La solución DLP analiza la infraestructura cloud (almacenamiento, bases de datos, aplicaciones) en busca de datos sensibles como IPI, datos financieros o propiedad intelectual, conforme a las políticas definidas por la organización.

- Clasificación de datos — Los datos identificados se clasifican (públicos, internos, confidenciales, restringidos) según las políticas corporativas, permitiendo aplicar el nivel adecuado de protección a cada categoría.

- Aplicación de políticas y remediación — Ante una posible infracción — por ejemplo, compartir un archivo confidencial con un destinatario no autorizado —, la DLP actúa según reglas predefinidas: bloquear el envío, cifrar automáticamente el archivo o aplicar enmascaramiento de datos.

- Supervisión continua — Monitoriza los datos en tránsito y en reposo, detectando comportamientos anómalos como transferencias inusuales o intentos de exfiltración.

Las soluciones DLP más avanzadas incorporan concordancia de patrones y aprendizaje automático para identificar información crítica con mayor precisión. Además, contribuyen al cumplimiento normativo y pueden detectar el uso de aplicaciones cloud no autorizadas (Shadow IT).

Vigilancia continua, detección y respuesta ante incidentes

La prevención de filtraciones no termina con la activación de controles técnicos. Requiere supervisión constante y capacidad de reacción rápida ante cualquier anomalía. La vigilancia, la detección y la respuesta ante incidentes son componentes esenciales de una estrategia de seguridad cloud madura.

- Supervisión y auditoría continuas — Es imprescindible configurar el registro de eventos y la monitorización para detectar actividad sospechosa en tiempo real. Muchas organizaciones utilizan herramientas SIEM (Security Information and Event Management) para correlacionar registros y obtener una visión completa del entorno. Las auditorías periódicas permiten revisar los accesos y verificar el cumplimiento de las políticas de seguridad.

- Detección y respuesta automatizada — Los proveedores invierten en IA y analítica de seguridad para analizar comportamientos, identificar amenazas y responder con mayor rapidez — incluso antes de que un incidente escale. La automatización mediante plataformas SOAR (Security Orchestration, Automation and Response) reduce la carga de trabajo manual de los equipos de TI.

- Planes de respuesta a incidentes — Ningún sistema es invulnerable. Contar con un plan de respuesta estructurado y probado es fundamental para contener un incidente, limitar el daño, recuperar datos y mantener la continuidad del negocio.

Este enfoque combinado de prevención y respuesta, enriquecido con inteligencia de amenazas actualizada, permite anticipar riesgos y defender datos y aplicaciones con una estrategia de defensa en profundidad.

Beneficios del almacenamiento seguro en la nube para empresas y usuarios

Implementar seguridad en el almacenamiento cloud no es solo una medida defensiva. Aporta beneficios operativos y estratégicos concretos para organizaciones y usuarios, y transforma la manera de gestionar y proteger la información.

Reducción significativa del riesgo de filtraciones y pérdida de datos

El beneficio más evidente es la reducción drástica del riesgo de filtraciones y otros incidentes. Al combinar cifrado avanzado, controles de acceso, políticas DLP y supervisión constante, la información confidencial queda protegida frente a robos, pérdidas y accesos no autorizados. Esto es crítico, ya que una filtración puede provocar pérdidas económicas cuantiosas, sanciones regulatorias y un daño reputacional difícil de revertir.

Además, la seguridad cloud proporciona mayor visibilidad: qué datos existen, dónde están alojados, quién accede y a qué tipo de información. Esa visibilidad facilita la detección y la resolución de problemas en menor tiempo. Las copias de seguridad automáticas y los mecanismos de recuperación ante fallos reducen también la probabilidad de pérdida de datos durante interrupciones o incidentes, contribuyendo a mantener la continuidad operativa. Al actualizar periódicamente sus funcionalidades de seguridad, los proveedores cloud facilitan además a los equipos de seguridad la aplicación de nuevas medidas protectoras con menor fricción.

Facilitación del cumplimiento normativo

Con la multiplicación de leyes y normas de privacidad — RGPD, HIPAA, CCPA, ISO 27001, entre otras —, el cumplimiento se ha convertido en una prioridad estratégica. El almacenamiento seguro en la nube contribuye a reducir el esfuerzo de cumplimiento y a prevenir sanciones de gran impacto económico. Una infracción del RGPD puede suponer multas de hasta 20 millones de euros o el 4 % de la facturación mundial, según el importe que resulte mayor.

Los programas de seguridad cloud incluyen habitualmente funcionalidades para conocer la ubicación de los datos, gestionar los accesos, auditar el uso y garantizar las protecciones requeridas. La DLP es especialmente valiosa para descubrir, clasificar y desidentificar datos sensibles, reduciendo riesgos y apoyando el cumplimiento normativo. Los proveedores de confianza no solo cumplen los requisitos en su propia plataforma, sino que colaboran activamente con sus clientes para cubrir necesidades específicas de cumplimiento y gestión de riesgos — lo que refuerza la transparencia en el tratamiento de datos y la confianza de clientes y socios.

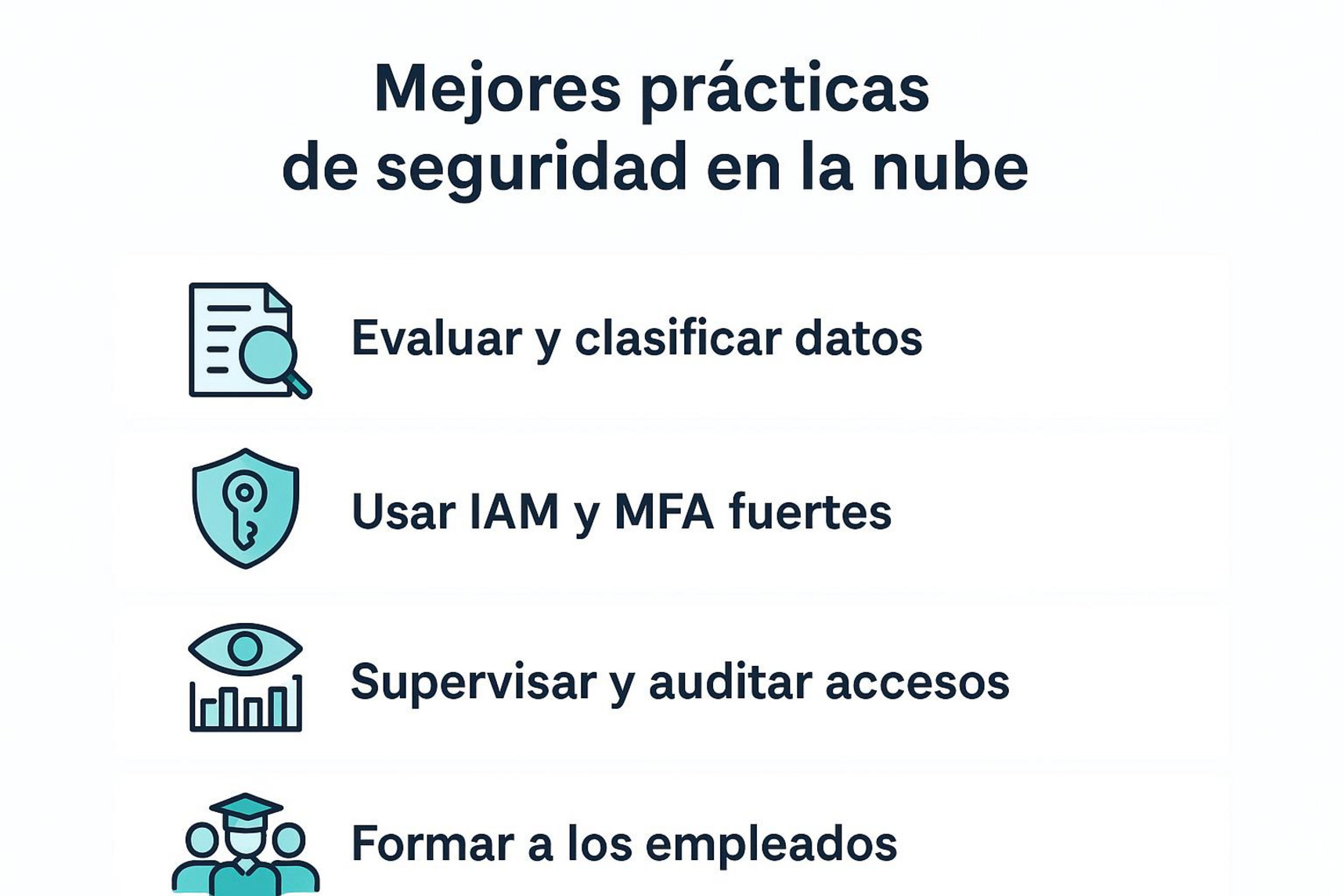

Buenas prácticas para maximizar la seguridad del almacenamiento en la nube

Aunque el proveedor implemente una base de seguridad sólida, el cliente asume una parte importante de la responsabilidad sobre sus datos. Para alcanzar un nivel de protección elevado, no basta con simplemente migrar datos sin una estrategia de seguridad definida — es necesario actuar de forma proactiva y seguir prácticas bien establecidas.

Evaluación y clasificación de los datos sensibles

El primer paso es saber con exactitud qué se está protegiendo. Las organizaciones deben realizar una evaluación de riesgos estructurada: identificar amenazas, revisar vulnerabilidades y priorizar las áreas de mayor exposición. Esto permite detectar puntos débiles y aplicar medidas proporcionales al nivel de riesgo.

A continuación, es fundamental clasificar los datos por nivel de sensibilidad. No toda la información requiere el mismo grado de protección. La IPI, los secretos comerciales o los datos financieros necesitan controles más estrictos que la información pública. Una clasificación típica incluye categorías como pública, interna, confidencial y restringida. Esta jerarquía orienta las decisiones sobre nivel de cifrado, permisos de acceso y ubicación de almacenamiento, optimizando el uso de los recursos de seguridad disponibles.

Gestión y monitorización continua de los accesos

Una vez identificados y clasificados los datos, el siguiente paso es controlar quién puede acceder a ellos y en qué condiciones. La gestión de accesos y la supervisión continua son pilares de una seguridad sostenible en el tiempo.

- IAM y MFA robustos — Aplique el principio de mínimo privilegio mediante IAM: cada usuario o aplicación debe disponer solo de los permisos estrictamente necesarios. Exija MFA en todos los accesos cloud para reducir el impacto del robo de credenciales.

- Supervisión y auditoría de accesos — Active los registros de actividad y la monitorización para detectar comportamientos anómalos en tiempo real. Revise los registros de acceso periódicamente. Las auditorías de seguridad permiten verificar la eficacia de los controles y garantizar el cumplimiento de políticas internas y externas.

- Formación y concienciación de los empleados — El factor humano suele ser el eslabón más vulnerable. Forme a los empleados de forma continua en la detección del phishing, la gestión segura de contraseñas y las normas de uso aceptable de los servicios cloud.

- Gestión de configuraciones y aplicación de parches — Controle las configuraciones para evitar errores que abran vectores de ataque. Siga las recomendaciones del proveedor y mantenga sistemas y aplicaciones actualizados con los últimos parches de seguridad. Recuerde que el proveedor actualiza su infraestructura, pero el cliente es responsable de actualizar sus propias aplicaciones y configuraciones en la nube.

Aplicadas de forma consistente, estas prácticas construyen una postura de seguridad activa y adaptable a las amenazas emergentes.

Recomendaciones para elegir un proveedor de almacenamiento seguro en la nube

La elección de un proveedor de almacenamiento cloud es una decisión estratégica que va mucho más allá del precio o la capacidad de almacenamiento. Para proteger adecuadamente sus datos, organizaciones y usuarios deben evaluar criterios que demuestren si el servicio cumple con estándares de seguridad rigurosos.

Criterios clave para seleccionar un proveedor cloud seguro

Al comparar distintos servicios de almacenamiento en la nube, conviene realizar un análisis exhaustivo de los siguientes aspectos:

- Reputación y trayectoria — Elija proveedores reconocidos y con una sólida trayectoria en seguridad y cumplimiento normativo. La experiencia acumulada y un compromiso claro con la seguridad son indicadores positivos.

- Prácticas de seguridad declaradas — Revise sus políticas de cifrado (en reposo y en tránsito), controles de acceso y procedimientos ante incidentes. La transparencia en la comunicación de estas prácticas es una señal de confianza.

- Claridad sobre el modelo de responsabilidad compartida — Tenga absoluta claridad sobre qué cubre el proveedor y qué corresponde al cliente. Esta delimitación precisa evita zonas de exposición no gestionadas.

- Soporte para el cumplimiento normativo — Si trata datos regulados (RGPD, HIPAA, PCI DSS, etc.), elija un proveedor que cumpla con estas normativas y que pueda colaborar activamente para cubrir sus necesidades específicas de cumplimiento.

- Funcionalidades robustas de IAM y MFA — El servicio debe ofrecer IAM sólido, MFA configurable y control de acceso basado en roles (RBAC) con un nivel de granularidad adecuado.

- Capacidades de monitorización y auditoría — Verifique que el proveedor ofrece herramientas de registro y supervisión que le permitan mantener visibilidad constante y detectar incidentes con rapidez.

- Ubicación y soberanía de los datos — Revise en qué jurisdicción se almacenarán los datos y cómo afecta esto a las leyes de residencia de datos aplicables, especialmente en el contexto del RGPD europeo y del Cloud Act estadounidense.

La importancia de las certificaciones y auditorías de seguridad independientes

Las certificaciones y auditorías independientes son indicadores objetivos del nivel de seguridad de un proveedor, y aportan una validación externa de que cumple con estándares reconocidos internacionalmente.

- Certificaciones de seguridad — Busque certificaciones como ISO 27001, SOC 2 Type II o certificaciones sectoriales específicas (PCI DSS para datos de pago, HIPAA para datos sanitarios). Estas certificaciones acreditan que el proveedor aplica un sistema de gestión de la seguridad de la información auditado por un tercero independiente.

- Auditorías periódicas — Un proveedor fiable se somete regularmente a auditorías externas. Estas revisiones verifican la eficacia continua de las medidas de seguridad, detectan debilidades y confirman el cumplimiento normativo. La disposición del proveedor a compartir resultados o resúmenes de auditoría es una clara señal de transparencia.

La seguridad en la nube — pública o privada — es un proceso continuo que requiere supervisión permanente, adaptación a las amenazas emergentes y una mejora constante. Al elegir un proveedor, no solo se contrata un servicio de almacenamiento: se elige un socio estratégico en la protección de los datos. Adaptar la estrategia de seguridad a las necesidades de la organización, al nivel de sensibilidad de los datos y al modelo cloud utilizado es lo que permite construir una postura de defensa sólida y adaptable. La seguridad cloud comienza por la comprensión profunda del modelo y por la toma de decisiones fundamentada en información clara y verificable.